Думка експерта

Кіберсвіт у новому тисячолітті. Хто вони: кіберзлочинці, кібершахраї, кібертерористи?

Петро Біленчук,

професор Київського університету права НАН України

Микола МАЛІЙ,

директор правничої компанії ТОВ

«АЮР-КОНСАЛТИНГ»

Світова спільнота на світанку XXI століття остаточно вступила в епоху нового інноваційного цивілізаційного розвитку «Індустрії 4.0», «Четвертої промислової революції» та «Суспільства знань». Новітні ідеї, інновації, знання, наукові розробки стали наріжним каменем, фундаментальною основою розбудови електронного суспільства в галузі культури, освіти, науки, медицини, економіки провідних країн світу.

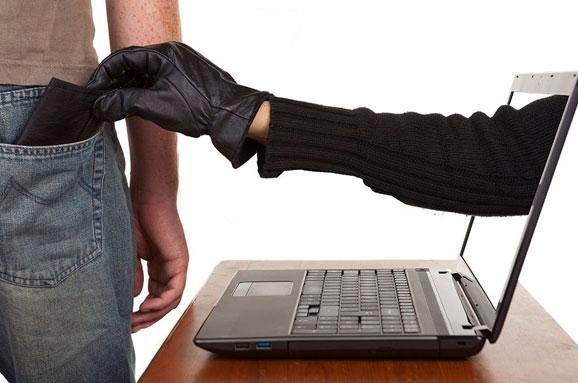

Кіберзлочинці, кібершахраї, хакери — уже не екзотика

У наш час людство переживає бурхливий розвиток автоматизації, інформатизації та комп’ютеризації всіх сфер життя. Це надає нові можливості для розвитку національної культури, освіти, науки й економіки. Але поширення інформаційних технологій має й негативний аспект: відкриває шлях до антисоціальної та злочинної поведінки. Комп’ютерні системи надають нові, дуже досконалі можливості для невідомих раніше правопорушень, а також для скоєння традиційних злочинів, але нетрадиційними засобами.прав

У зв’язку з цим М. В. Карчевський і В. В. Невгад справедливо зазначають, що «кіберзлочинність», «кібершахраї», «хакери», «комп’ютерний злом», «крадіжка машинного часу» — ці терміни вже перестали бути екзотикою для юристів. На сьогодні комп’ютерні злочини — одна з найдинамічніших груп суспільно небезпечних посягань. Беззаперечним є те, що швидке збільшення показників поширеності таких злочинів, а також постійне зростання їх суспільної небезпеки стало зворотним, негативним явищем такого суспільно важливого процесу, як інформатизація. Скажімо, якщо в 2000 році «фактів, де комп’ютерна техніка виступала як об’єкт скоєння злочину, зокрема фактів несанкціонованого проникнення до локальних відомчих комп’ютерних мереж та банків зареєстровано не було», то вже в 2001-му, відповідно до статистики МВС України, було зареєстровано п’ять таких злочинів. Але вже в 2002 році їх було 30, у 2007 — 145, у 2016 — 818, у 2017 — 2514. Тобто за десять останніх років спостерігаємо зростання цього виду злочинності у понад 15 разів.

Водночас наголосимо, що кількісна і якісна оцінка цих злочинних посягань є окремою науковою проблемою. Вітчизняні й зарубіжні кримінологи зараховують «комп’ютерну» злочинність до гіперлатентних. За різними оцінками, правоохоронцям стає відомо лише про 10–20% таких злочинів.

Очевидні труднощі протидії злочинам у сфері використання комп’ютерної техніки національними правоохоронними органами і їх можна рельєфно представити через порівняння: 1) кількості облікованих кримінальних проваджень (статті 361-363-1 КК); 2) вироків відповідної категорії, наявних у Єдиному державному реєстрі судових рішень; 3) рівня проникнення інтернету в країні (співвідношення щомісячної аудиторії інтернету до кількості населення). Якщо 2013 року було обліковано 568 таких проваджень, суди постановили 58 вироків, а рівень проникнення інтернету складав 53% дорослого населення, то вже в 2017 році, за умови проникнення інтернету на рівні 63%, суди постановили 33 вироки (зменшення на 43%), а кількість облікованих проваджень склала 2 514 (збільшення на 343%).

Згадані М. В. Карчевський і В. В. Невгад акцентують увагу ще і на тому, що різноспрямовані тренди реєстрації кримінальних правопорушень у сфері використання комп’ютерної техніки, розгляду судами кримінальних проваджень цієї категорії та проникнення інтернету в усі сфери людської діяльності з усією очевидністю свідчать про те, що на сьогодні практика протидії цим правопорушенням перебуває лише на початковому етапі формування. Ефективні методи виявлення та розкриття цих видів злочинів ще належить розробити. Фундаментальне значення для розв’язання такого завдання має дослідження змісту ознак розглядуваних складів злочинів. Він визначає специфіку оперативного супроводу розслідування, особливості проведення відповідних слідчих дій і застосування новітніх криміналістичних методик.

В Україні кримінальну відповідальність за злочини у сфері використання інформаційних технологій уперше було передбачено Законом № 218/94-ВР від 20 жовтня 1994 року. Цим законом КК України 1960 року було доповнено ст. 198-1 «Порушення роботи автоматизованих систем». Чинний Кримінальний кодекс України передбачає самостійний розділ про ці злочини, а саме розділ XVI КК «Злочини у сфері використання електронно-обчислювальних машин (комп’ютерів), систем та комп’ютерних мереж і мереж електрозв’язку». Слід зазначити, що положення цього розділу неодноразово змінювалися та доповнювалися (закони №908IV від 05.06.2003 р., № 2289IV від 23.12.2004 р.; № 721-VII від 16.01.2014 р., № 767-VII від 23.02.2014 р., № 770-VIII від 10.11.2015 р.).

Родовим об’єктом злочинів, передбачених у розділі XVI КК України, є частина інформаційних відносин, які можна визначити як інформаційні відносини, засобом забезпечення яких є ЕОМ, системи, комп’ютерні мережі та мережі електрозв’язку. Інакше кажучи, злочини, передбачені цим розділом, посягають на певну частину інформаційних відносин — інформаційні відносини, які пов’язані із застосуванням спеціальних технічних засобів. У чинному кримінальному законі сьогодні наведено чотири види таких засобів:

- ЕОМ (комп’ютер) — функціональний пристрій, що складається з одного або декількох взаємопов’язаних центральних процесорів і периферійних пристроїв та може виконувати розрахунки без участі людини;

- автоматизована система — організаційно-технічна система, що складається із засобів автоматизації певного виду (чи кількох видів) діяльності людей і персоналу, який здійснює цю діяльність;

- комп’ютерна мережа — сукупність територіально розосереджених систем опрацювання даних, засобів і (або) систем зв’язку та передавання даних, що забезпечує користувачам дистанційний доступ до її ресурсів і колективне використання цих ресурсів;

- телекомунікаційна мережа (мережа електрозв’язку) — комплекс технічних засобів телекомунікацій і споруд, призначених для маршрутизації, комутації, передавання та/або прийняття знаків, сигналів, письмового тексту, зображень і звуків або повідомлень будь-якого роду за допомогою радіо, проводових, оптичних чи інших електромагнітних систем між кінцевим обладнанням.

Залежно від цих засобів інформаційні відносини, які є родовим об’єктом досліджуваних злочинів, може бути поділено на чотири види:

- інформаційні відносини, засобом забезпечення яких є комп’ютери;

- інформаційні відносини, засобом забезпечення яких є комп’ютерні системи;

- інформаційні відносини, засобом забезпечення яких є комп’ютерні мережі;

- інформаційні відносини, засобом забезпечення яких є мережі електрозв’язку.

Аналізуючи особливості кримінальної відповідальності за злочини, передбачені ст. 361 Кримінального кодексу України Ю. А. Бельський, П. А. Воробей, А. В. Савченко та О. Г. Колб вказують, що завдяки глобальному проникненню комп’ютерних технологій у всі сфери суспільного життя створюються нові умови та способи для вчинення так званих комп’ютерних злочинів, що призводить до їх зростання. Як свідчать статистичні дані Генеральної прокуратури України, в нашій державі спостерігається тенденція до збільшення кількості злочинів, вчинених у сфері використання ЕОМ (комп’ютерів), систем та комп’ютерних мереж та мереж електрозв’язку (наприклад, у 2013 р. було опубліковано 1 704 кримінальні правопорушення, у 2014 — 1 254; 2015 — 1 668; 2016 — 2 454; 2017 — 7 542, а станом на листопад 2018 — 6 591).

Найбільшу частку комп’ютерних злочинів (73,8% від загальної кількості) становить саме вчинення діянь, передбачених ст. 361 КК України «Несанкціоноване втручання в роботу електронно-обчислювальних машин (комп’ютерів), автоматизованих систем, комп’ютерних мереж чи мереж електрозв’язку». Протягом 2014 — 2017 рр. Державним цент ром кіберзахисту та протидії кіберзагрозам Державної служби спеціального зв’язку та захисту інформації України було зареєстровано 792 випадки (216 — 234 щороку) різних типів посягань на інформацію, що обробляється засобами ЕОМ (кіберзагроз). Серед них необхідно виокремити такі: 82 — несанкціоноване втручання, 97 — DDoS-атака, 149 — поширення шкідливого програмного забезпечення, 353 — фішинг (інтернет-шахрайство), 45 — АРТ-атака (несанкціоноване втручання до інформаційних систем потерпілого шляхом встановлення прихованого доступу до них з метою використання або контролю в майбутньому) та 65 інших видів, до яких належать «ботнет» мережі (мережа комп’ютерів, заражених шкідливими програмами), експлуатація уразливості системи (використання недоліків у комп’ютерній системі, завдяки яким можна навмисно порушити її цілісність, що призведе до неправильної роботи).

Правові основи забезпечення кібербезпеки України

Разом із тим побільшало випадків втручання в діяльність комп’ютеризованих систем, що обслуговують державний сектор економіки. Спостерігається тенденція до збільшення кількості посягань на об’єкти, що віднесені до «критичної інформаційної інфраструктури» держави. Більшість «кіберінцидентів», про які зазначено в звітах Центру кіберзахисту та протидії кіберзагрозам Державної служби спеціального зв’язку, жодним чином не відобра жені в національному законодавстві, чимало з них можна умовно трактувати як способи вчинення злочину, передбаченого ст. 361 КК України. Тож є потреба в ґрунтовному науковому дослідженні кримінальної відповідальності за злочин, передбачений ст. 361 КК України, з урахуванням сучасних загроз і небезпечних викликів.

Посилення уваги до питань про кримінальну відповідальність за несанкціоноване втручання в роботу ЕОМ (комп’ютерів), АС та комп’ютерних мереж і мереж електрозв’язку зумовлено й тим, що нині триває поступовий перехід на електронні системи управління, створення єдиних електронних державних баз даних і реєстрів, серед яких особливої уваги заслуговує впровадження систем електронного урядування, електронного судочинства та електронної демократії. Саме тому сьогодні виникає гостра необхідність у забезпеченні надійного кримінально-правового захисту інформації від несанкціонованого втручання, що підтверджується вимогами Закону «Про основні засади забезпечення кібербезпеки України» від 5 жовтня 2017 року і Стратегією кібербезпеки України, введеної в дію Указом Президента від 15 березня 2016 р. № 96/2016, в яких визначено за необхідне забезпечення кіберзахисту державних електронних інформаційних ресурсів інформації, вимога щодо захисту якої встановлена законом, а також критичної інформаційної інфраструктури, яка перебуває під юрисдикцією України, та порушення сталого її функціонування, що негативно впливатиме на стан національної безпеки і оборони України (критична інформаційна інфраструктура).

Загрози й виклики сучасного кіберпростору

У даних вітчизняних і міжнародних правових документах чітко вказується, що розвиток мережі інтернет та інформаційних Grid і Blockchain технологій свідчить про високий рівень інтелектуального потенціалу людини, суспільства та держави, а також прагнення до вдосконалення правового регулювання суспільних відносин, поліпшення використання наукових досліджень у повсякденному житті для спілкування, обміну думками, ідеями, інноваціями, поглядами, творчим та інтелектуальним надбанням в освітній, науковій і праксеологічній діяльності. Водночас, як стверджує Джаред Коен, засновник і директор наукового центру Google Ideas, інтернет є невловимим і таким, що без зупину змінюється, щосекунди стає все більшим і складнішим. Це джерело колосального добра й страхітливого зла. Інтернет — це найграндіозніший в історії унікальний експеримент, де корениться анархія і безпорядок. Ця нова здатність вільного самовияву та безперешкодного руху інформації створила багатий віртуальний ландшафт. Брак всебічного надійного й ефективного контролю призводить до інтернеттероризму, інтернетзлочинності, інтернетшахрайства, залякування й переслідування, створюються сайти груп ненависті та форуми, де спілкуються терористи. І це тільки початок.

Стратегія дослідження особи кіберзлочинця, кібершахрая, кібертерориста

Відомо, що особа злочинця досліджується різними науками. Кримінологічні дослідження обмежуються головним чином тими особливостями людини, які необхідні для використання з метою протидії, запобігання, профілактики, попередження й розслідування цих злочинів. Відомо, що кримінологія вивчає, в першу чергу, «професійні» звички злочинців, які проявляються, в основному, в певних способах і прийомах скоєння злочинів, що залишають на місці скоєння злочинів характерний «почерк», типовий портрет злочинця. Це обумовлено тим, що результати кожної злочинної діяльності містять специфічні сліди людини, яка їх залишила. Тому виявлення на місці скоєння злочину речових доказів проливає світло на відомості як про деякі особисті соціальнопсихологічні ознаки злочинця, так і про його злочинний досвід, професію, соціальні знання, навички, уміння, стать, вік, особливості взаємодії з потерпілим. Формування банку типових моделей різних категорій злочинців, вивчення загальних рис цих людей дозволяє оптимізувати процес виявлення кола осіб, серед яких варто вести пошук злочинця.

Портрет кіберзлочинця

Характеризуючи особу комп’ютерного злочинця, необхідно відмітити основне, а саме: в електронну злочинність втягнуто широке коло осіб — від висококваліфікованих фахівців до дилетантів. Правопорушники мають різний соціальний статус та різний рівень освіти (навчання та виховання).

З метою глибшого вивчення цієї проблеми треба чітко знати, хто ж вони — сучасні комп’ютерні злочинці: хакери і кракери. Вітчизняні та зарубіжні дослідження дозволяють намалювати реальний портрет типового комп’ютерного злодія, тобто змоделювати відповідний профіль даного соціального типу.

Слід зазначити, що типовий комп’ютерний злочинець знайомиться з комп’ютером у дитинстві, обожнює його. Для нього комп’ютерна система — це таємниця, яку необхідно дослідити та ефективно використовувати в реальному житті. Уже в школі, а потім у вищих навчальних закладах, студенти вивчають основи комп’ютерної науки (кібернетики, інформатики, нейробіоніки, нейрокібернетики). У більшості випадків комп’ютерні злочинці набувають знань, навиків і вмінь в ліцеї, коледжі або в університеті. Самостійне вивчення ЕОМ, інформаційних технологій, систем і мереж зв’язку (дарпанет, фідонет, інтернет тощо) також може бути надійним фундаментом майбутньої злочинної діяльності.

Аналіз вітчизняної і зарубіжної судової практики та вивчення літературних наукових джерел свідчать, що типовий вік комп’ютерних правопорушників коливається в досить широких межах (у середньому 15 — 45 років). Згідно матеріалів досліджень вік 33 % комп’ютерних злочинців на момент скоєння злочину не перевищував 20 років, 13% були старші за 40 років і 54% мали вік від 20 до 40 років.

Отже, сучасні хакери і кракери — це не завжди безтурботні, слухняні хлопчики, як вважали раніше. Для прикладу наведемо віковий розподіл комп’ютерних злочинців, які були заарештовані в США за комп’ютерні злочини. Близько 83% осіб цієї категорії —

це чоловіки, але слід зауважити, що частка жінок сьогодні швидко зростає через професійну орієнтацію деяких спеціальностей та посад, які обіймають в основному жінки (секретар, бухгалтер, економіст, менеджер, касир, контролер, діловод тощо). За даними соціологів США, приблизно третину комп’ютерних злочинців становлять жінки.

Більшість комп’ютерних правопорушників у віці від 14 до 21 року навчаються в коледжі або університеті. Про це свідчить той факт, що найбільше комп’ютерних вірусів виникає в період літніх або зимових канікул. Ці комп’ютерні правопорушники добре встигають з одних навчальних дисциплін, але можуть відставати з інших. Цікаво, що значна частка програмістів, наприклад, погано пише документацію або має слабкі мовні навики.

Ці особи мають IQ вищий від середнього, оскільки для написання компактної програми необхідний високий рівень інтелекту. Цікаво, що 77% комп’ютерних злочинців, які вчинили кібератаку чи інший комп’ютерний злочин, мали середній рівень інтелектуального розвитку, 21% вищий від середнього і лише 2% нижчий від середнього. При цьому 20% комп’ютерних злочинців мали середню освіту, 20% — середню спеціальну і 40% — вищу.

Діапазон рівня спеціальної професійної освіти комп’ютерних правопорушників також достатньо широкий — від мінімальних знань користувача комп’ютера до висококваліфікованих фахівців своєї справи. Крім того, 52% комп’ютерних злочинців мали спеціальну підготовку в галузі автоматизованої обробки інформації, 97% були службовцями державних установ і організацій, які використовували комп’ютерні системи, мережі та інформаційні технології у своїх виробничих процесах, а 30% мали безпосереднє відношення до експлуатації засобів комп’ютерної техніки. З дослідницької позиції цікавим є той факт, що з кожної тисячі комп’ютерних злочинів лише сім вчинені професійними програмістами. В окремих випадках особи, які вчинили комп’ютерні злочини, взагалі не мали комп’ютерної освіти і спеціально технічного досвіду.

Основними характеристиками особи комп’ютерного злочинця є активна життєва позиція, оригінальність (нестандартність) мислення і поведінки, обережність, уважність. Такі особи зосереджують увагу на розумінні, передбаченні й управлінні процесами. Це є основою їх компетенції та професійної майстерності. До того ж, вони відзначаються уважністю і пильністю, їхні дії витончені, хитрі, супроводжуються відмінним маскуванням.

В аспекті психофізіологічної характеристики — це, як правило, яскраво мисляча й творча особа, професіонал у своїй справі, здатний іти на технічний виклик, бажаний працівник. Водночас — це людина, яка боїться втратити свій авторитет або професійний чи соціальний статус у рамках соціальної групи, або ж вона побоюється на роботі глузувань колег. Поведінка рідко відхиляється від загальноприйнятих у суспільстві соціальних норм. Крім того, практика свідчить, що комп’ютерні злочинці у своїй більшості не мають взагалі кримінального минулого.

Важливо зазначити те, що значна частина комп’ютерних злочинів здійснюється індивідуально. Але останнім часом спостерігається тенденція до співучасті в групових кібернетичних посяганнях. Судова практика свідчить, що 38% комп’ютерних злочинців діяли без співучасників, тоді як 62% — скою вали комп’ютерні злочини в складі організованих злочинних груп і терористичних співтовариств.

Слід звернути увагу й на те, що велика кількість комп’ютерних злочинців (понад 25%) — це посадові керівники всіх рангів. Це зумовлено також і тим, що керівник, як правило, спеціаліст високого класу, який володіє достатніми професійними знаннями, має безпосередній доступ до широкого кола інформації, може давати відповідні вказівки та розпорядження й безпосередньо юридично не відповідає за роботу комп’ютерної техніки.

Висновки, пропозиції, рекомендації

Безумовно, що комп’ютерні злочини, які вчиняються з використанням переваг найсучасніших грід і блокчейн технологій, завдають великих економічних збитків, оскільки суспільство стає все більш залежним від роботи автоматизованих систем у різноманітних сферах життя та галузях професійної діяльності — від управління збройними силами, підприємствами, організаціями, відомствами, рухом літаків і поїздів до медичного обслуговування населення та національної безпеки. Іноді навіть незначний збій у функціонуванні таких систем може призвести до реальної загрози життю людей чи катастрофи світового значення. Стрімке зростання глобальних комп’ютерних і телекомунікаційних систем та мереж, а також можливість підключення до них через звичайні телефонні лінії посилюють можливості їх використання для здійснення професійної кримінальної діяльності організованого злочинного світу.

Джерело: Юридичний вісник України